Dagli acquisti online ai servizi di home banking, dalle email alle videochiamate, l’uso della rete internet è diventato parte integrante delle nostre abitudini. Tuttavia, questa connettività porta con sé rischi significativi per la privacy e la sicurezza. Inoltre, con la sempre più diffusa tendenza allo smartworking, può capitare di dover gestire attività aziendali da casa, aumentando i rischi anche per le aziende.

In questo articolo, verranno forniti consigli pratici e strategie, per imparare a proteggere i dati online e ridurre i rischi degli attacchi informatici.

Sicurezza Wi-Fi: Proteggere la Rete Domestica

Senza le giuste precauzioni, una rete Wi-Fi può diventare un facile bersaglio per i cybercriminali. Solitamente, infatti, si sconsiglia l’utilizzo di reti Wi-Fi pubbliche per attività personali e private. Ma anche la rete Wi-Fi domestica può rivelarsi uno dei punti più deboli in termini di sicurezza.

Le reti Wi-Fi, soprattutto quelle domestiche, sono vulnerabili a diverse tipologie di attacchi, come il Wardriving, in cui un hacker cerca reti non protette per accedervi. Una rete Wi-Fi non sicura può consentire agli intrusi di intercettare i dati trasmessi, accedere ai dispositivi connessi e persino compromettere la privacy.

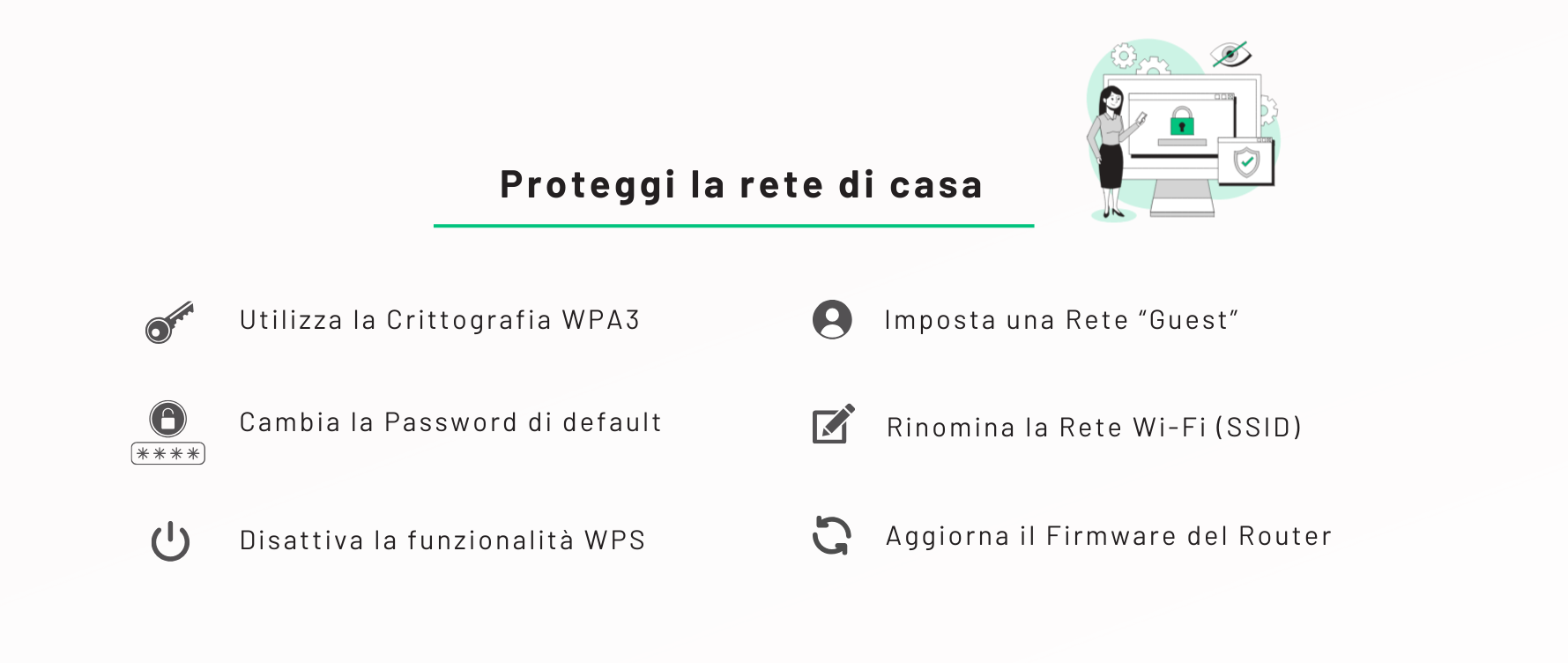

Di seguito, alcuni consigli per rendere sicura la propria rete Wi-Fi a casa:

- Cambia la Password di Default: le password predefinite dei router sono spesso facili da scoprire. Utilizza password robuste, composte da lettere maiuscole, minuscole, numeri e simboli.

- Utilizza la Crittografia WPA3: configura il tuo router per utilizzare la crittografia WPA3, la più recente e sicura. Se il tuo router non la supporta, opta per WPA2, che offre ancora una buona protezione.

- Rinomina la Rete Wi-Fi (SSID): cambia il nome della tua rete Wi-Fi per evitare che contenga informazioni personali, come il cognome o il nome del provider. Questo rende più difficile identificare la tua rete.

- Disattiva il WPS: Il Wi-Fi Protected Setup è una funzionalità che facilita la connessione ai dispositivi, ma può rappresentare un rischio per la sicurezza. Disattivarlo rende la tua rete meno vulnerabile ad attacchi esterni.

- Aggiorna il Firmware del Router: il firmware del router è essenziale per risolvere eventuali vulnerabilità di sicurezza. Verifica periodicamente se sono disponibili aggiornamenti sul sito del produttore.

- Imposta una Rete Guest: se permetti agli ospiti di utilizzare il tuo Wi-Fi, crea una rete guest separata dalla principale. Questo impedisce agli utenti di accedere ai tuoi dispositivi personali e mantiene la rete principale più sicura.

- Posizionamento Fisico del Router: se possibile, colloca il router al centro della casa per limitare il segnale all’esterno delle mura domestiche. In questo modo, riduci il rischio che qualcuno tenti di accedere alla tua rete dall’esterno.

VPN per una Navigazione Sicura

Navigare in modo sicuro non significa solo proteggere la propria rete Wi-Fi, ma anche adottare strumenti che proteggano la nostra privacy durante l’utilizzo di internet. Una delle soluzioni più efficaci per garantire una navigazione sicura è l’uso di una VPN (Virtual Private Network).

Una VPN, o rete privata virtuale, è un servizio che crittografa il tuo traffico internet e lo instrada attraverso un server remoto, nascondendo l’indirizzo IP. Quando utilizzi una VPN, il tuo indirizzo IP viene mascherato e sostituito con quello del server VPN, rendendo la tua posizione virtuale anonima. Adottare una VPN è particolarmente utile per proteggersi dai tentativi di monitoraggio da parte dei fornitori di servizi internet, siti web e dai tentative di attaccob da parte degli hacker.

Tra I vantaggi offerti dall’utilizzo della VPN ricordiamo:

- Navigazione Anonima: permette di navigare senza essere tracciato, proteggendo l’identità online e rendendo difficile la raccolta di dati sulle abitudini di navigazione.

- Protezione su Reti Pubbliche: se utilizzi spesso reti Wi-Fi pubbliche (es. bar, aeroporti o hotel) una VPN è essenziale per proteggere i dati da eventuali intercettazioni. Senza una VPN, i dati trasmessi possono essere vulnerabili ad attacchi di tipo man-in-the-middle.

- Accesso a Contenuti Bloccati: consente di accedere a contenuti geo-bloccati, come siti web, servizi di streaming e social network non disponibili nel proprio paese.

- Sicurezza nelle Transazioni Online: aggiunge un livello di sicurezza alle transazioni finanziarie online, rendendo più difficile per i criminali intercettare i dati sensibili.

Come Scegliere la VPN Giusta

Non tutte le VPN sono uguali e scegliere quella giusta dipende da esigenze specifiche:

- Politica di No-Log: opta per un provider VPN che garantisca una politica di no-log, ovvero che non conservi traccia delle tue attività online.

- Velocità e Stabilità: le VPN possono ridurre leggermente la velocità di connessione. Scegli un provider che offra server veloci e affidabili per garantire una buona esperienza di navigazione.

- Compatibilità con i Dispositivi: assicurati che la VPN sia compatibile con i tuoi dispositivi e sistemi operativi, come Windows, macOS, Android e iOS.

- Prova Gratuita e Assistenza: cerca servizi che offrano una prova gratuita o una garanzia di rimborso, in modo da testare le funzionalità.

Best Practices per la Sicurezza in Azienda

La sicurezza informatica, fondamentale per i singoli individui, per le aziende assume un’importanza ancora maggiore, dato che una violazione può compromettere dati sensibili, causare perdite economiche e danneggiare la reputazione aziendale. In questo capitolo, esploreremo le best practice per le aziende, affinché possano proteggere efficacemente le loro reti, i dati dei clienti e le informazioni riservate.

Implementazione di una Politica di Sicurezza Informatica

Una delle prime misure che ogni azienda dovrebbe adottare è l’implementazione di una politica di sicurezza informatica chiara e completa. Questa politica deve includere linee guida per l’uso delle risorse digitali aziendali, la protezione delle credenziali e la gestione delle informazioni sensibili. Tutti i dipendenti devono essere formati su queste regole e comprendere l’importanza di attenersi a queste linee guida. Tra le best practice ssenziali, troviamo:

- Accesso Basato su Ruoli: Configurare un sistema di controllo degli accessi ai dati basato sui ruoli (Role-Based Access Control, RBAC) per limitare l’accesso ai dati solo a chi ne ha bisogno per svolgere il proprio lavoro. Questo riduce il rischio di accesso non autorizzato ai dati sensibili.

- Aggiornamenti e Patch Regolari: Mantenere aggiornati tutti i sistemi operativi, software e dispositivi. Le vulnerabilità software sono una delle principali vie di ingresso per i cybercriminali. Le aziende dovrebbero assicurarsi che tutti i dispositivi utilizzati, inclusi i server e i software aziendali, siano sempre aggiornati con le ultime patch di sicurezza.

Protezione delle Reti Aziendali

Le reti aziendali sono spesso bersaglio di attacchi informatici come phishing, ransomware e altre forme di intrusione. Per garantire la sicurezza della rete, le aziende devono adottare una serie di misure preventive e protettive:

- Utilizzo di VPN Aziendali: le aziende devono fornire ai dipendenti l’accesso a una VPN aziendale sicura, specialmente per il lavoro da remoto. Questo protegge le comunicazioni interne e i dati aziendali dagli attacchi esterni, garantendo che tutte le connessioni siano crittografate.

- Firewall e IDS/IPS: installare firewall e sistemi di rilevamento delle intrusioni (IDS/IPS) per monitorare e bloccare traffico sospetto all’interno della rete aziendale, aiutando a rilevare tentativi di accesso non autorizzati e attacchi.

- Segmentazione della Rete: la segmentazione della rete aziendale aiuta a limitare il raggio d’azione di eventuali attacchi. Ad esempio, separare le reti destinate all’amministrazione da quelle operative, riduce il rischio che un attacco possa diffondersi facilmente.

Backup e Ripristino dei Dati

I dati sono una risorsa preziosa per le aziende, e una buona pratica di sicurezza consiste nell’assicurarsi che siano protetti da possibili perdite o furti:

- Backup Regolari: effettuare backup regolari dei dati aziendali, archiviandoli in luoghi sicuri e isolati dalla rete principale. I backup offline sono particolarmente efficaci contro attacchi ransomware, poiché impediscono agli hacker di criptare anche le copie.

- Test di Ripristino: avere un backup non è sufficiente; è necessario testare regolarmente i processi di ripristino dei dati per assicurarsi che funzionino correttamente in caso di emergenza, riducendo al minimo i tempi di inattività.

Compliance e Regolamenti

Per molte aziende, specialmente quelle che operano in settori regolamentati come la finanza o la sanità, la sicurezza informatica non è solo una necessità, ma un requisito legale:

- Conformità al GDPR ed altri regolamenti: assicurarsi che l’azienda sia conforme alle normative come il GDPR (Regolamento Generale sulla Protezione dei Dati) e altre normative locali o internazionali in materia di protezione dei dati. Questo non solo riduce il rischio di sanzioni, ma migliora la fiducia dei clienti.

- Certificazioni di Sicurezza: considerare l’ottenimento di certificazioni di sicurezza come l’ISO/IEC 27001 può essere un modo efficace per dimostrare agli stakeholder che l’azienda adotta le migliori pratiche di sicurezza.

Se ti interessa conoscere più dettagli sulle normative e i regolamenti, troverai maggiori informazioni nell’articolo “Protezione dati: Normative e consigli pratici“.

Monitoraggio Costante e Risposta agli Incidenti

Per proteggere le informazioni sensibili e mantenere la continuità operativa, le aziende devono essere in grado di rilevare rapidamente e rispondere ad eventuali violazioni di sicurezza:

- Centro di Operazioni di Sicurezza (SOC): ottima soluzione per monitorare continuamente le minacce e rispondere agli incidenti di sicurezza in tempo reale.

- Piano di Risposta agli Incidenti (IRP): essenziale per minimizzare i danni in caso di violazione. Il piano dovrebbe includere i passaggi per identificare l’incidente, contenere la minaccia, ripristinare i servizi e comunicare in modo efficace con le parti interessate, compresi clienti e autorità.

- Strumenti di Monitoraggio Avanzato: utilizzare strumenti di monitoraggio della rete e degli endpoint per identificare attività sospette, come accessi non autorizzati o traffico insolito. Il monitoraggio proattivo può prevenire le violazioni prima che causino danni significativi.

Formazione per difendersi dalle minacce Informatiche

I dipendenti sono spesso la prima linea di difesa contro gli attacchi informatici. Una buona formazione può aiutare a ridurre notevolmente i rischi legati al comportamento umano:

- Sensibilizzazione al Phishing: è essenziale organizzare sessioni di formazione sui pericoli del phishing e su come riconoscere email sospette.

- Creazione di Password Sicure: insegnare l’importanza di utilizzare password sicure e aggiornate regolarmente. Le aziende possono inoltre implementare un password manager per aiutare i dipendenti a gestire le loro credenziali in modo sicuro.

- Simulazioni di Attacco: le simulazioni di attacco, come le campagne di phishing, aiutano a testare la prontezza dei dipendenti e identificare aree che necessitano di ulteriore formazione. Questo consente di migliorare la reattività del personale in caso di reali minacce.

Conclusioni

Adottare una strategia di sicurezza informatica completa non è solo una misura di protezione, ma un investimento nel futuro dell’azienda. Mentre la tecnologia evolve e le minacce diventano sempre più sofisticate, rimanere un passo avanti è fondamentale per garantire la continuità del business e la fiducia dei clienti. Proteggere le reti aziendali, formare i dipendenti e adottare strumenti come le VPN sono solo alcuni dei passi che ogni azienda dovrebbe intraprendere per navigare in sicurezza nel mondo digitale. Con una gestione proattiva della sicurezza, le aziende possono affrontare le sfide della rete con fiducia e serenità.

Se sei interessato alla formazione dei dipendenti, a valutare la sicurezza aziendale con un Vulnerability Assessment o ad altri servizi di sicurezza informatica, ti consigliamo di visitare la nostra pagina dei servizi.