La Sicurezza Informatica ha assunto oramai primaria importanza a livello globale, non solo per quel che riguarda strettamente la protezione dell’ambiente tecnologico, ma anche per la sua rilevanza a livello economico. La nostra società è ormai quasi completamente informatizzata e questo ricorso alle tecnologie non riguarda solo le nostre postazioni di lavoro e lo smartworking, ma si espande a tutta la nostra vita quotidiana.

- L’importanza della Cybersecurity

- Big Data – Il nuovo petrolio

- L’evoluzione della tecnologia e della Cybersecurity

- Sicurezza Informatica in Azienda

- Smart working: l’evoluzione della tecnologia del lavoro

- I rischi dello Smartworking durante il COVID-19

- Consigli per aziende: come difendersi dalle minacce informatiche in Smartworking

- L’importanza della Cybersecurity

- Big Data – Il nuovo petrolio

- L’evoluzione della tecnologia e della Cybersecurity

- Sicurezza Informatica in azienda

- Smart working: l’evoluzione della tecnologia a lavoro

- I rischi dello Smartworking durante il COVID-19

- Consigli per le aziende: come difendersi dalle minacce informatiche in Smartworking

L’importanza della Sicurezza Informatica

[ Torna all’indice ]

Vi siete mai fermati a riflettere su quante cose della vita affidate ai dispositivi elettronici?

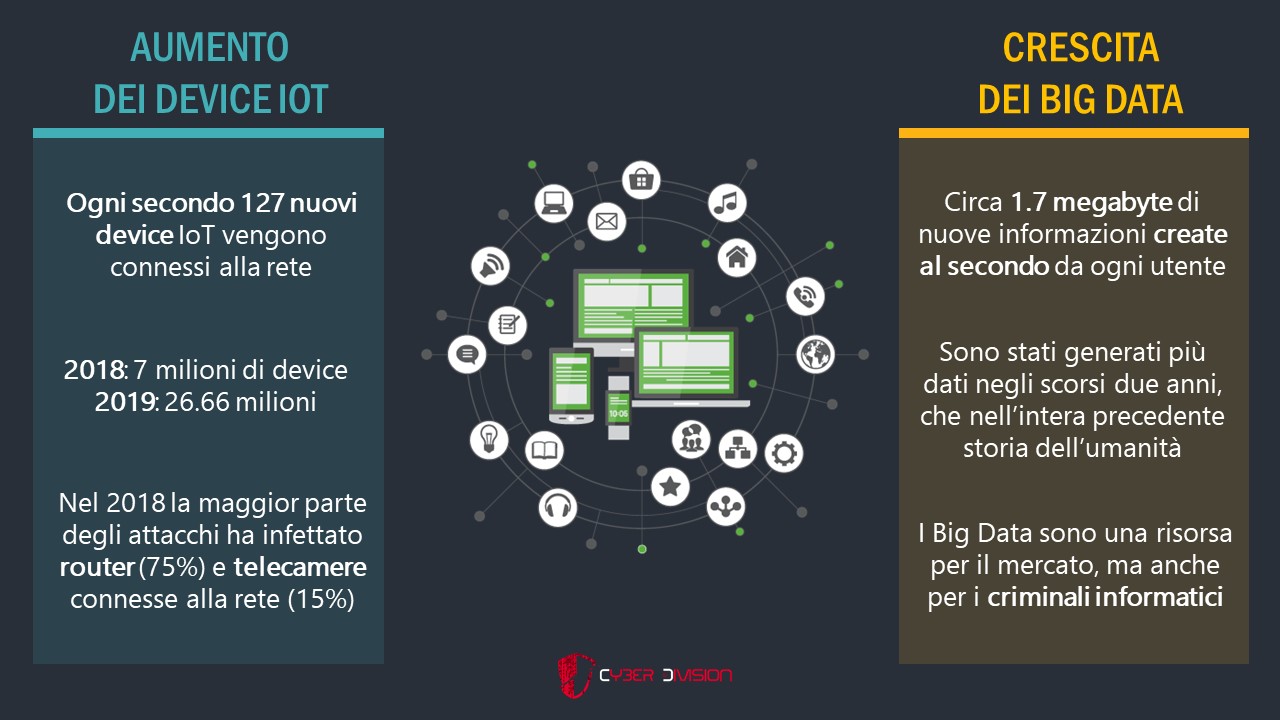

Viviamo in un mondo ormai totalmente informatizzato, in cui non si può più prescindere dall’uso delle tecnologie. Basti pensare che l’Internet of Things (IoT) si sta diffondendo così rapidamente che secondo alcune indagini (di Statista.com) il numero di dispositivi collegati dovrebbe raggiungere i 75 miliardi entro il 2025. L’IoT comprende tutti i dispositivi connessi alla rete: laptop e tablet, ma anche router, webcam, elettrodomestici, smartwatch, dispositivi medici, apparecchiature di produzione, automobili e persino sistemi di sicurezza domestica. Un numero maggiore di dispositivi connessi fornisce sicuramente un vantaggio nell’utilizzo, ma allo stesso tempo genera maggiori rischi: i numerosi dispositivi connessi contribuiscono a rendere la rete più vulnerabile ad attacchi informatici, spostando l’attenzione anche sulla sicurezza IoT.

Considerando anche solo queste riflessioni, risulta evidente come la sicurezza informatica sia ormai una necessità di primaria importanza. Se poi a questi elementi aggiungiamo anche le transazioni bancarie e le attività lavorative delle imprese, si intuisce come la Cybersecurity sia ormai diventato un argomento tecnologico ed economico di primaria importanza.

Big Data – Il nuovo petrolio

[ Torna all’indice ]

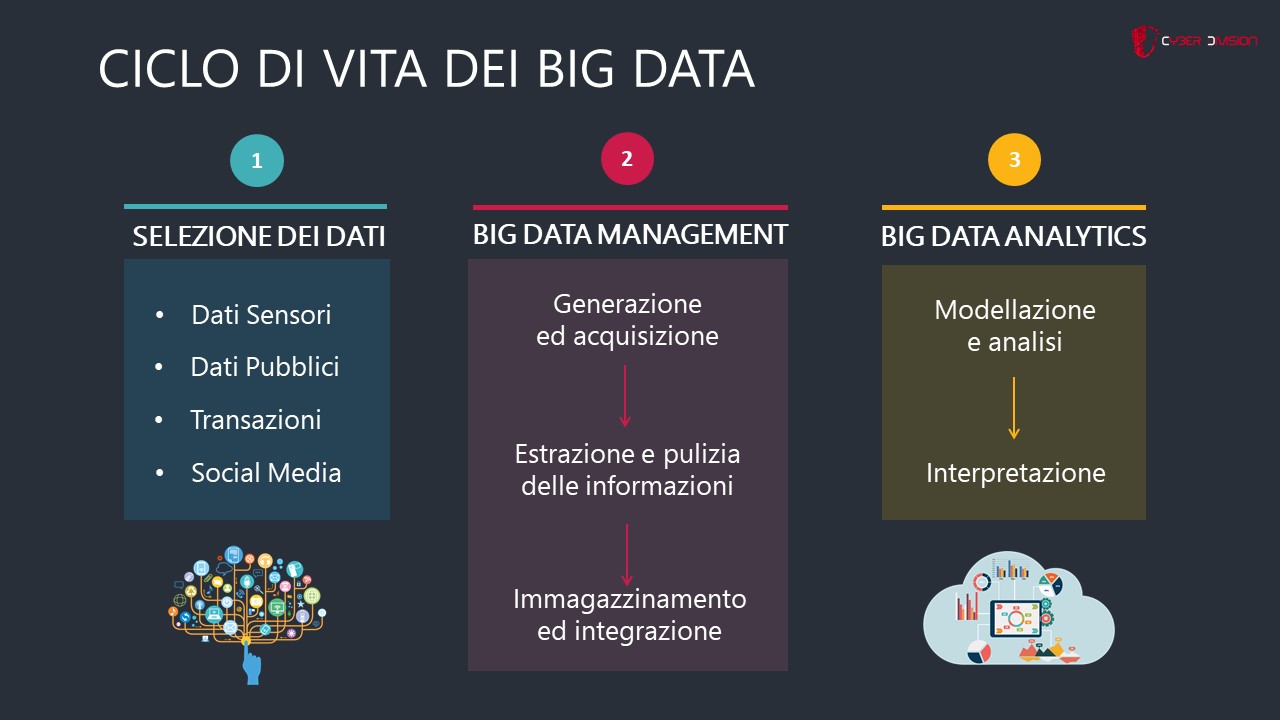

Il massiccio ricorso alle tecnologie, genera sempre più dati relativi al loro all’utilizzo. A livello economico, questi i big data vengono definiti il “nuovo petrolio”: come la fonte di energia nell‘800 derivava dal petrolio, allo stesso modo, la materia prima di oggi è costituita proprio dai dati prodotti dagli utenti. Ma come mai questi dati sono così importanti? Le informazioni che forniamo quando utilizziamo un dispositivo elettronico, un’applicazione o un programma, servono a profilare gli utenti e forniscono indicazioni di mercato utili sia per apportare modifiche funzionali a prodotti già esistenti, sia per analizzare ed ipotizzare future tendenze e oscillazioni di mercato.

Ma i dati non sono essenziali solo dal punto di vista dell’andamento di mercato. Essi rappresentano una vera e propria opportunità anche per i criminali informatici. Provate a pensare alla quantità di dati sensibili che immagazzinate sui vostri dispositivi elettronici e a quanti di questi potrebbero tornare utili per una frode: informazioni bancarie, dati personali da usare per furti di identità e ricatti, password e username per accedere a piattaforme private. Il panorama delle minacce informatiche, tuttavia, non si ferma ai privati cittadini, ma riguarda anche le realtà aziendali, dove generalmente i ricavi sono più ingenti. Un Cracker che si infiltra in una rete aziendale, infatti, può criptare le informazioni di valore e richiedere il pagamento di un riscatto, generando intanto un blocco dell’intera produzione e pesanti perdite a livello economico.

Ricapitolando…vi siete mai chiesti quante delle vostre informazioni personali e di lavoro inserite nei vostri dispositivi elettronici e quanti dati create ad ogni utilizzo? E soprattutto, ritenete che queste informazioni e questi dati siano realmente al sicuro?

L’evoluzione della tecnologia e della Sicurezza Informatica

[ Torna all’indice ]

La futura crescita globale dipende dalla tecnologia, ma senza l’adeguata sicurezza dei sistemi informatici non si potrà garantire tale sviluppo. La comunità globale rischia di creare un ecosistema che non è resiliente al panorama delle minacce emergenti. In questo scenario, la sicurezza informatica potrebbe diventare una barriera che impedisce di sbloccare il pieno potenziale della tecnologia e del cyberspazio.

L’ambiente tecnologico che si sta sviluppando in questi anni, renderà obsolete la maggior parte delle tecniche di mitigazione del rischio attualmente presenti.

Per questo, sta diventando sempre più essenziale entrare nell’ottica degli attaccanti e ragionare dal loro punto di vista, sviluppando competenze di Ethical Hacking. L’hacking etico si prefigge come scopo quello di entrare nella mentalità degli hacker e di adottare i loro approcci e le loro tecniche, per valutare l’efficacia della protezione del proprio sistema. Infatti, il lavoro dell’Hacker Etico consiste nel simulare attacchi hacker maligni, per identificate tutte le debolezze che gli attaccanti potrebbero sfruttare per introdursi nel sistema ed impossessarsi dei dati.

Le trasformazioni tecnologiche critiche su cui si basa la prosperità futura – connettività onnipresente, intelligenza artificiale, informatica quantistica e approcci di nuova generazione per la gestione di identità e accessi – saranno vere e proprie sfide per la comunità. Esse, infatti, genereranno rischi nuovi e sistemici per l’ecosistema globale. Ciò suggerisce l’urgente necessità di un’azione collettiva e un intervento politico, che non solo aumentino la responsabilità del governo e delle imprese sul tema della Cybersecurity, ma che aumentino anche la consapevolezza dei cittadini sul tema del rischio informatico.

Senza intervenire ora, sarà difficile mantenere l’integrità e la fiducia nella tecnologia emergente da cui dipenderà la futura crescita globale.

Sicurezza Informatica in azienda

[ Torna all’indice ]

A maggio 2018 è entrato in vigore il nuovo regolamento europeo sulla privacy e sul trattamento dei dati, il GDPR (General Data Protection Regulation). Si tratta di norme e protocolli di sicurezza informatica atti a mantenere il rischio informatico entro un livello tollerabile e sostenibile.

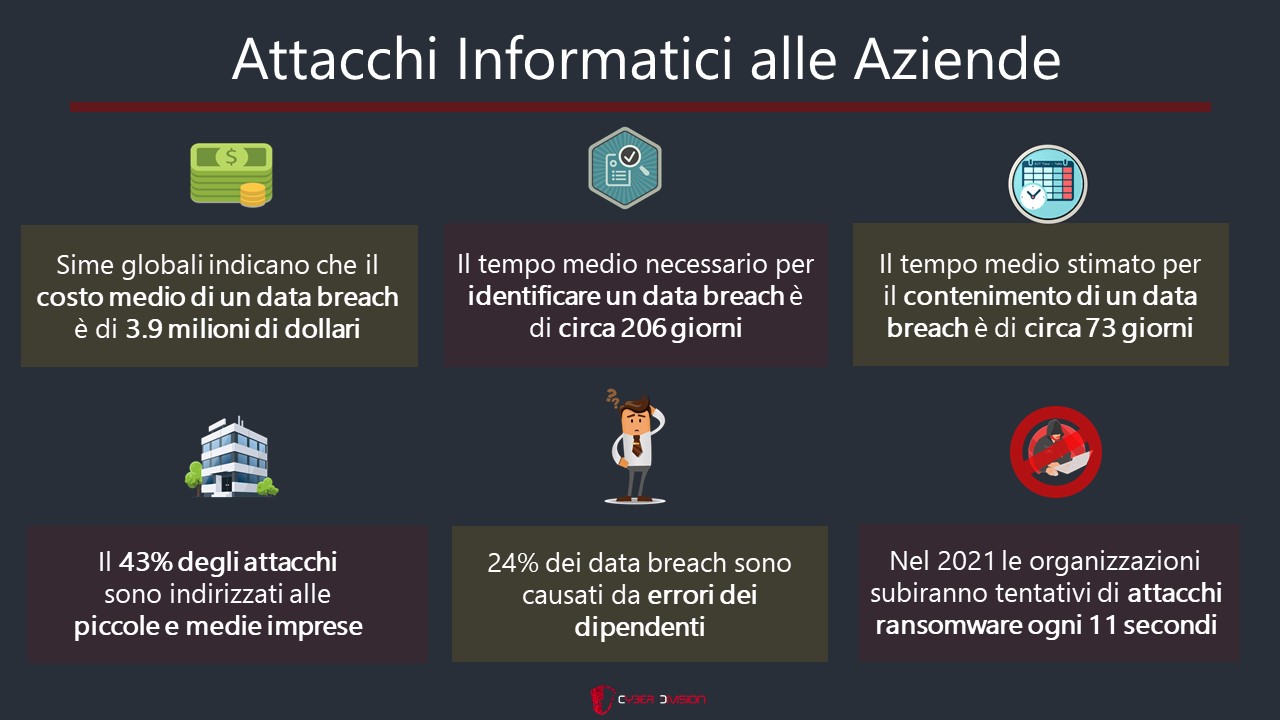

Nelle aziende la gestione del rischio informatico rappresenta una grande sfida, anche perché costruire e mantenere in sicurezza un’infrastruttura di rete è costoso e il ritorno dell’investimento è percepito come “incerto”. I rischi associati alle minacce informatiche, infatti, sono spesso sentiti come distanti ed è difficile rendersi conto del reale pericolo, prima di cadere vittima di un attacco informatico. Inoltre, questi rischi si intensificano a causa di un’insufficiente consapevolezza. La maggior parte degli utenti non è a conoscenza neppure degli accorgimenti base da adottare per la protezione dei propri dispositivi elettronici (firewall, password sicure, aggiornamento dei sistemi…). Per questo, i dipendenti vengono considerati l’anello debole della sicurezza aziendale e dovrebbero essere spinti ad intraprendere, almeno per i concetti base, corsi di formazione in Sicurezza Informatica.

Le imprese devono prestare attenzione alle vulnerabilità dei loro sistemi e al modo in cui le nuove tecnologie influenzano la loro esposizione al rischio informatico. Un attacco informatico può generare un’ingente perdita ed un pesante rallentamento della produzione, ma anche una spesa elevata per la gestione del danno. Inoltre, interrompe il rapporto di fiducia tra cliente e fornitori, generando una perdita anche a livello di clientela.

Riassumendo, per le aziende la Cybersecurity non è più solo una semplice questione di protezione di reti e sistemi. È necessario un cambiamento nell’approccio: le aziende non devono pensare alla sicurezza informatica solo in termini di difesa, ma anche nell’ottica di una garanzia dell’integrità e della resilienza dei processi che garantiscono la sopravvivenza dell’organizzazione.

Smartworking e telelavoro: l’evoluzione della tecnologia a lavoro

[ Torna all’indice ]

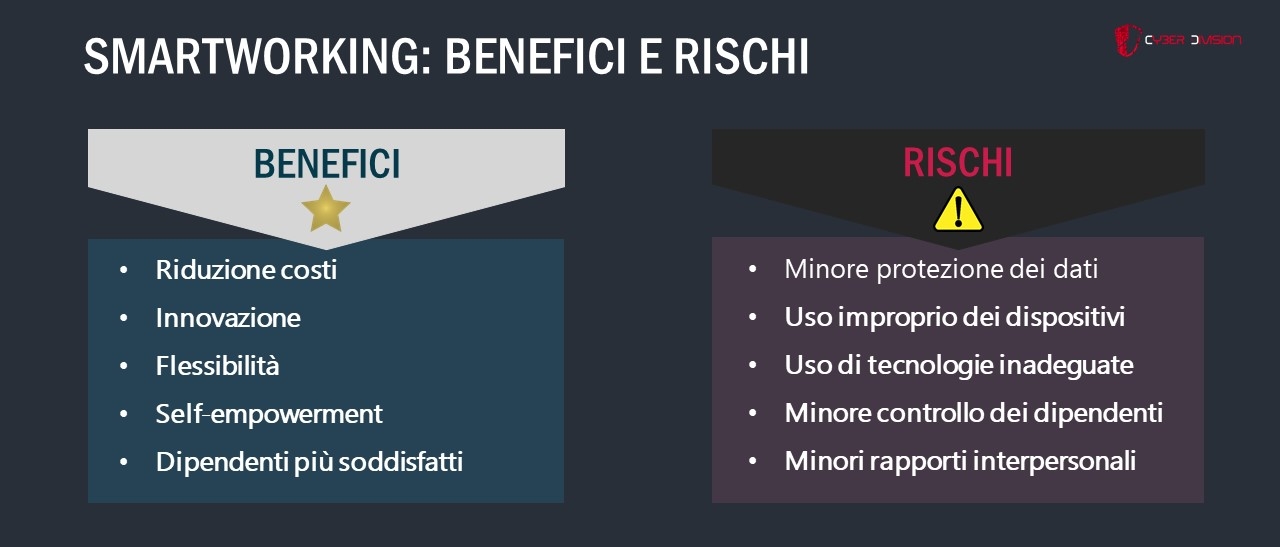

La diffusione del Coronavirus ha introdotto un cambio di paradigma nella cultura del lavoro. Sempre più realtà, per poter continuare a soddisfare le richieste aziendali, hanno dovuto adottare la soluzione del telelavoro, definito anche lavoro agile o smart working. Questa nuova era del “lavoro da casa” ha richiesto alle organizzazioni una ricalibrazione degli ambienti di lavoro, per garantire sicurezza, produttività e connessione digitale.

Lo smartwork richiede una riorganizzazione lavorativa, finalizzata a proseguire da casa le attività che prima venivano svolte in ufficio. Il lavoro agile risulta quindi una sfida sia per le aziende, che per i lavoratori stessi, poiché richiede di fronteggiare diverse novità da assorbire in pochissimo tempo. Inoltre, sarà necessario prestare sempre maggiore attenzione a tutto ciò che riguarda la Cyber Security e la protezione dei propri dati.

Il lavoro da remoto rappresenta una grande opportunità, ma allo stesso tempo costituisce anche una nuova fonte di rischi per aziende e dipendenti. Le minacce informatiche a cui ci si espone lavorando da casa aumentano esponenzialmente, soprattutto a causa dei dispositivi personali non adeguatamente protetti (incluse connessioni di rete: ADSL, WiFi, ecc.), utilizzati per accedere ai sistemi aziendali. Spesso infatti, quando si utilizzano strumenti non forniti dall’azienda, le misure di sicurezza vengono trascurate e si sottovalutano i rischi connessi alla navigazione in rete.

I rischi dello Smartowrking durante il COVID-19

[ Torna all’indice ]

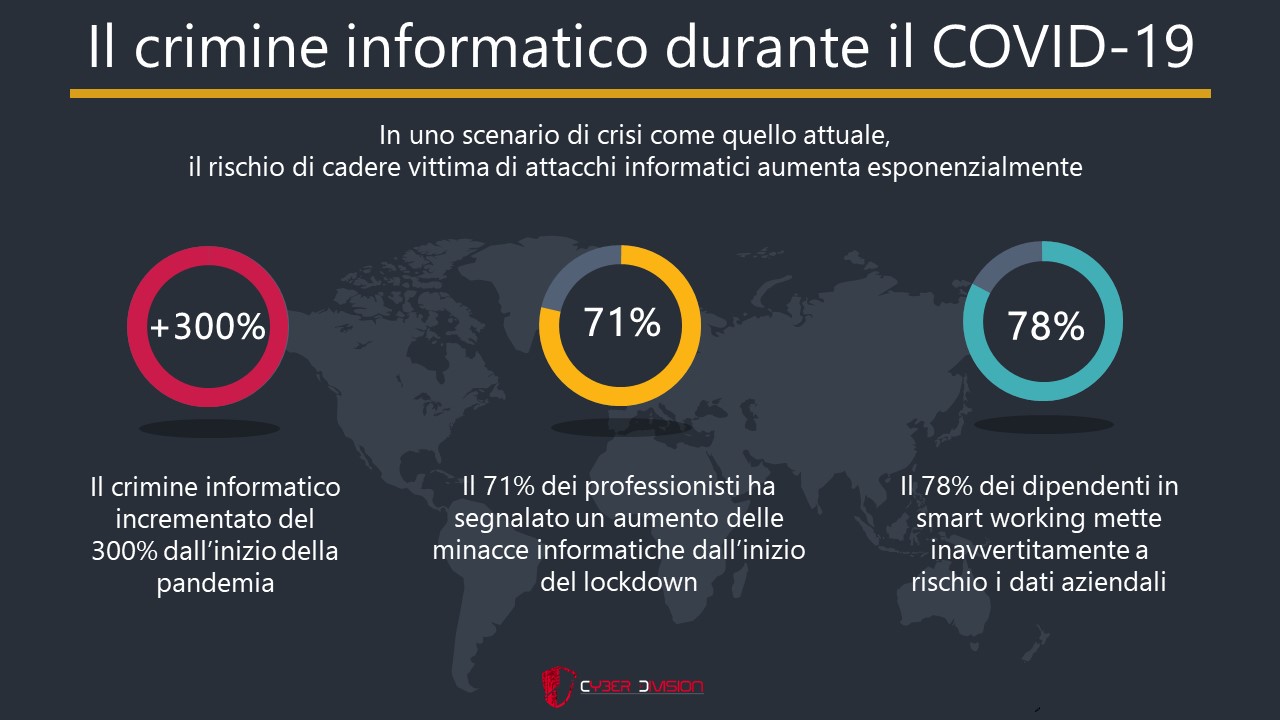

In uno scenario di crisi come quello generato dall’attuale pandemia globale, la possibilità di utilizzare computer infetti da malware, di cadere vittima di intercettazioni di comunicazioni o di perdere i dati a causa di attacchi informatici, incrementa particolarmente. Mentre gli hacker tentano di trarre vantaggio dalla situazione di crisi globale, i team di sicurezza ICT devono affrontare l’escalation delle minacce e delle loro nuove implementazioni cloud. Il 71% dei professionisti della sicurezza ha segnalato un aumento delle minacce informatiche dall’inizio dei lockdown.

In questo panorama generato dal coronavirus, con l’esponenziale aumento degli attacchi cyber e il frettoloso ricorso allo smartworking, le precedenti politiche di sicurezza aziendale non sono più sufficienti. A Novembre 2020 il World Economic Forum ha pubblicato un documento in cui delinea rischi ed opportunità dell’attuale situazione mondiale. Suggerisce alle aziende di adattare le loro politiche IT il più rapidamente possibile per mantenere produzione e dipendenti al sicuro da attacchi informatici. Tra i rischi più diffusi in questo periodo di crisi dovuta al COVID-19 si annoverano:

Questi attacchi sfruttano la paura, l’incertezza e il dubbio. Gli attacchi di “ingegneria sociale” sfruttano le reti sociali, le abitudini e le reazioni emotive dei lavoratori per estorcere e divulgare informazioni critiche. La pandemia ha reso i dipendenti sempre più vulnerabili ai rischi informatici.

Da una recente analisi condotta da Check Point, è e merso che il 71% degli intervistati ha segnalato un aumento degli attacchi informatici durante il periodo della pandemia. La principale minaccia citata è stata il phishing (41%) seguito da siti Web dannosi che fingevano di offrire informazioni o consigli sul coronavirus (28%). Sono stati notati anche aumenti di malware (22%) e attacchi ransomware (9%).

La necessità di abilitare in fretta l’accesso remoto alle risorse aziendali per garantire la continuità della produzione, ha spinto molte aziende a consentire la connettività da PC domestici non controllati. Molti di questi, tuttavia, non dispongono delle adeguate misure di sicurezza come patch, anti-malware aggiornato, ecc. Questa lacuna ha creato una debolezza pericolosa, che espone all’hacking e al crimine informatico. A maggio 2020, i ricercatori sulla sicurezza informatica hanno assistito a quasi 200.000 attacchi informatici a settimana, correlati al coronavirus.

I dipendenti sono diventati i “nuovi direttori della sicurezza informatica”. Essi per primi, infatti, devono prestare attenzione alla sicurezza dell’azienda, mettendo in atto ancora più accorgimenti rispetto ai precedenti adottati in ufficio. Con il passaggio al lavoro da casa, i salotti fanno oramai parte del perimetro di un’azienda. E se il pc che si usa per lavorare viene poi condiviso con altri familiari (come registrato nel 21% dei casi), il problema diventa ancora più complesso. Un semplice errore, anche commesso da un altro utente inconsapevole che utilizza il pc, può far finire i dati nelle mani sbagliate. Per questo, i dipendenti dovrebbero essere sensibilizzati all’utilizzo sicuro delle tecnologie, fornendo loro linee guida per la sicurezza sia personale, che aziendale.

Consigli per le aziende: come difendersi dalle minacce informatiche in Smartworking

[ Torna all’indice ]

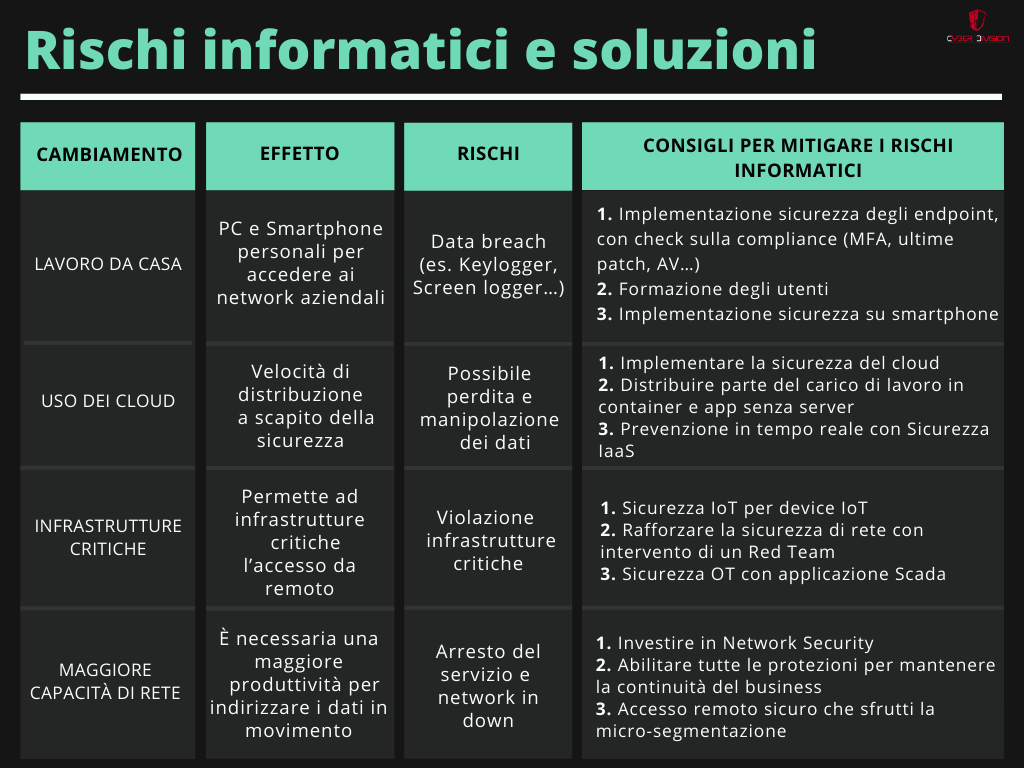

Le tendenze del coronavirus hanno cambiato radicalmente il modo di lavorare e, probabilmente, questi cambiamenti sono destinati a perdurare anche dopo la fine della pandemia. Le strategie di sicurezza informatica devono quindi essere rinnovate per soddisfare questa nuova realtà e permettere di lavorare in sicurezza.

Di seguito, alcuni accorgimenti che le organizzazioni dovrebbero adottare per difendersi al meglio dalle minacce informatiche:

Come i vaccini possono prevenire le malattie, allo stesso modo la prevenzione delle minacce può mantenere al sicuro un sistema. Anche nella sicurezza informatica la prevenzione delle minacce è la chiave per bloccare possibili cyber attacchi. È meglio intervenire prima per adeguare i livelli di sicurezza aziendale, piuttosto che dover intervenire su un attacco già in corso, che sicuramente produrrà perdita di dati e perdite economiche. La prevenzione in tempo reale è la chiave per proteggere organizzazioni e dipendenti. Le organizzazioni dovranno implementare protezioni utente preventive ed efficaci, che permettano di eliminare le minacce prima che raggiungano gli utenti.

Le aziende odierne sono iper-distribuite, con applicazioni che risiedono ovunque e utenti che si connettono da qualsiasi luogo. Ogni parte di questa infrastruttura aziendale è importante. La “nuova normalità” richiede alle organizzazioni di rivedere e controllare il livello di sicurezza globale e la pertinenza delle infrastrutture, dei processi, della conformità dei dispositivi mobili e dei PC connessi, dell’IoT, ecc. L’incremento di utilizzo del cloud genera poi la necessità di un maggiore livello di sicurezza, soprattutto per le tecnologie che proteggono carichi di lavoro, container e applicazioni serverless su ambienti cloud multi e ibridi.

ogni realtà aziendale ha le sue specifiche caratteristiche relativamente alla struttura IT e al personale che la compone. Questi elementi sono essenziali e devono essere presi in considerazione per la strutturazione di una strategia di difesa efficace. Non esistono infatti soluzioni prefabbricate o patchwork da applicare indistintamente ai sistemi per renderli sicuri. Ogni infrastruttura ha delle caratteristiche peculiari, che devono essere analizzate e studiate da specialisti di sicurezza informatica, nell’ottica di migliorare al massimo la sicurezza e rendere la protezione il più efficace possibile.

I cambiamenti nell’infrastruttura aziendale rappresentano un’opportunità, ma lasciano spazio a nuovi rischi e minacce. Per questo, bisogna monitorare che l’infrastruttura IT abbia livelli di sicurezza adeguati, controllando e sistemando le varie vulnerabilità del sistema nel suo complesso. Si suggerisce pertanto, di condurre ciclicamente dei Vulnerability Assessment (soprattutto a seguito di cambiamenti), per verificare i punti deboli della sicurezza e implementare la protezione, tenendo presente che ogni sistema ha le sue peculiarità. Per questo motivo, si suggerisce di richiedere l’intervento di uno Specialista di Cybersecurity, che servendosi di tecniche di Ethical Hacking, sarà in grado di individuare le falle che gli attaccanti potrebbero sfruttare per introdursi illecitamente nel sistema.

Il fattore umano è spesso considerato l’anello debole della sicurezza di un’organizzazione. Spesso, infatti, la sicurezza implementata a livello tecnologico non basta, poiché l’errore di un singolo utente (che apre distrattamente una mail di phishing, lascia in giro le sue credenziali, utilizza password troppo deboli…) può mettere a rischio l’intero sistema. Le aziende dovrebbero quindi investire nella formazione e nell’istruzione dei dipendenti. La formazione in cyber security dovrebbe includere la verifica delle capacità di rilevazione di e-mail di phishing, la formazione su come evitare attacchi di Social Engeneering e la reiterazione delle politiche di sicurezza dei dati informatici aziendali.

.

.

In conclusione, soprattutto in questo periodo di crisi, le aziende devono essere agili e agire rapidamente. Anche quando l’emergenza legata alla pandemia svanirà, i suoi postumi dureranno e dovremo adattarci a questa “nuova normalità” e a questi nuovi modi di lavorare. Per farlo, dobbiamo essere pronti a cambiare e ad informarci per implementare la sicurezza dei nostri sistemi.

Se sei interessato ad ulteriori linee guida per lo smartworking in sicurezza, puoi leggere l’articolo dedicato al tema. Potrai trovare consigli pratici per utenti e aziende: Smart Working e Sicurezza Informatica – Linee guida per lavorare in sicurezza anche da casa. Oppure scaricare il nostro ebook – Smart Working Security Guidelines all’indirizzo: www.cyberdivision.net/ebook