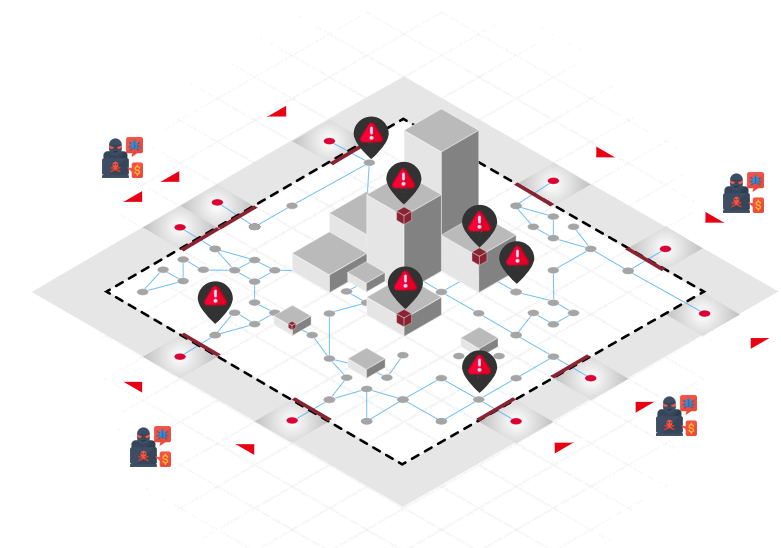

Un intruso non sprecherà tempo nel tentativo di forzare una porta ben chiusa, ma individuerà punti deboli e vulnerabilità da sfruttare.

Le debolezze, anche se apparentemente minori, possono generare gravi conseguenze e compromettere l’intero sistema.

Il metodo migliore per ridurre tali rischi consiste nell’utilizzare servizi di Penetration Test.

Per rafforzare i livelli di sicurezza esistenti ed impedire che la tua organizzazione possa essere violata,

il team di Cyber Divison offre servizi di Pen Test basati su un piano di attacco personalizzato, articolato in più fasi,

che coinvolge infrastrutture e applicazioni di rete.

Quando eseguire un Pentest

__

Si consiglia di effettuare un Pentest nel caso in cui:

- Le disposizioni normative richiedano analisi e valutazioni regolarmente programmate.

- Siano state aggiunte nuove infrastrutture o applicazioni di rete.

- Ci siano stati significativi aggiornamenti o modifiche all’infrastruttura o alle applicazioni.

- Siano stati istituiti nuovi uffici.

- Siano stati modificati i criteri per l’utente finale.

- L’IT aziendale sia stato modificato notevolmente.

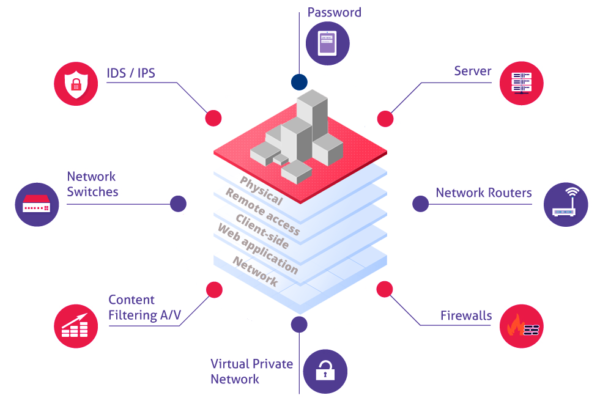

I servizi di Penetration Test che offriamo :

Le metodologie Penetration Test che applichiamo :

DELIVERABLES

__

Al termine della procedura di Pen Test, forniamo ai nostri clienti una vasta serie di report e raccomandazioni, finalizzate ad eliminare efficacemente le violazioni rilevate:

- Breve descrizione basata sulle analisi e sui risultati raggiunti.

- Elenco delle vulnerabilità di sistema emerse, classificate in base alla loro facilità di sfruttamento e alla pericolosità per il sistema e l’azienda.

- Elenco delle modifiche implementate nel sistema durante i test.

- Protocollo di prova (compresi strumenti utilizzati, elementi verificati e problemi rilevati).

- Raccomandazioni per eliminare i problemi di sicurezza emersi.

PENETRATION TESTING, SECURITY BENEFITS

__

PERCHÉ SCEGLIERE CYBER DIVISION?

Business Partner per operazioni di sicurezza e gestione di incidenti informatici

Servizi di security eseguiti con successo in ambito aerospaziale, pubblica sicurezza e forze dell’ordine, servizi finanziari, telecomunicazioni

Garanzia di attività sicure e controllate, finalizzate a mantenere l’integrità del sistema testato

Esperienza nello sviluppo di strumenti personalizzati (script, exploit)

Verifica delle minacce di classificazione WASC/OWASP/SANS ecc.